本文最后更新于 408 天前,其中的信息可能已经有所发展或是发生改变。

目标接口: aHR0cHM6Ly93d3cuYW1hem9uLmNvbS9lcnJvcnMvdmFsaWRhdGVDYXB0Y2hh

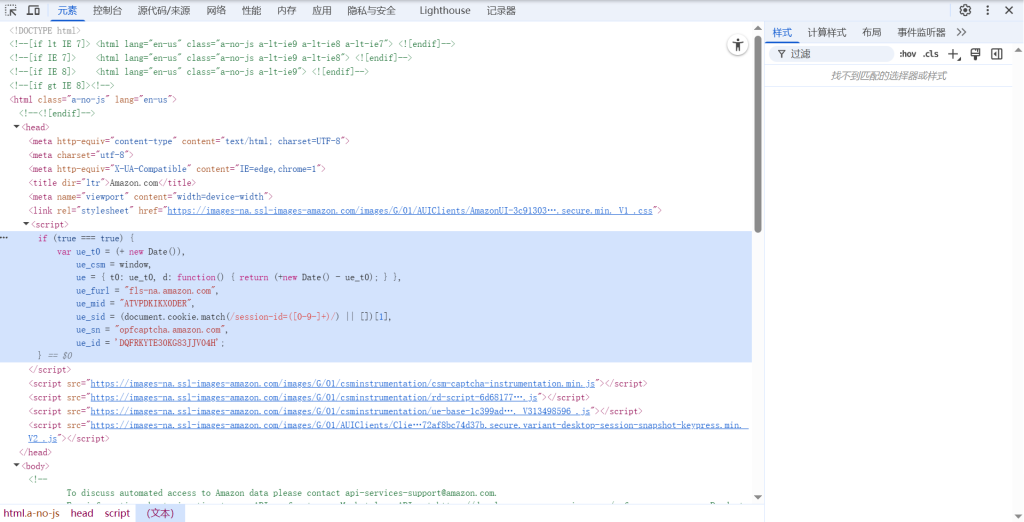

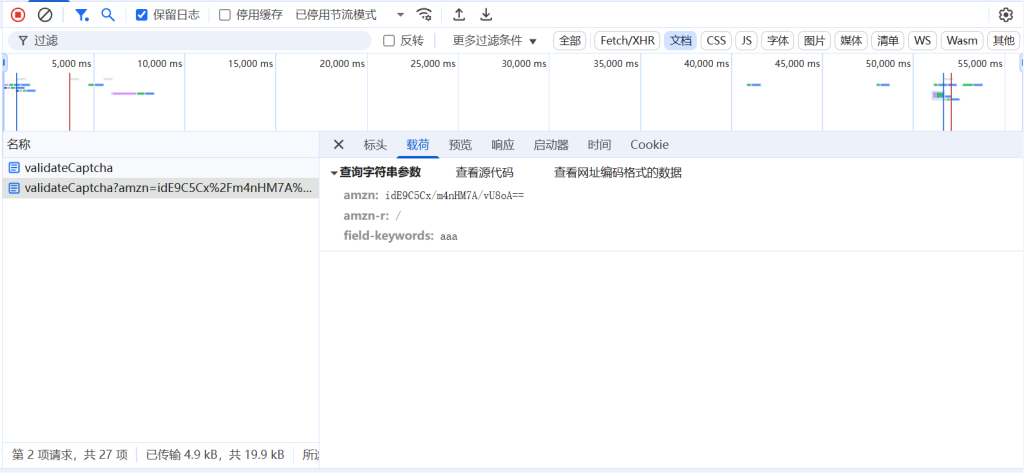

输入验证码抓包分析,发现amzn这个值是密文,field-keywords是我们输入的验证码,amzn-r是通过验证码之后所到达的页面

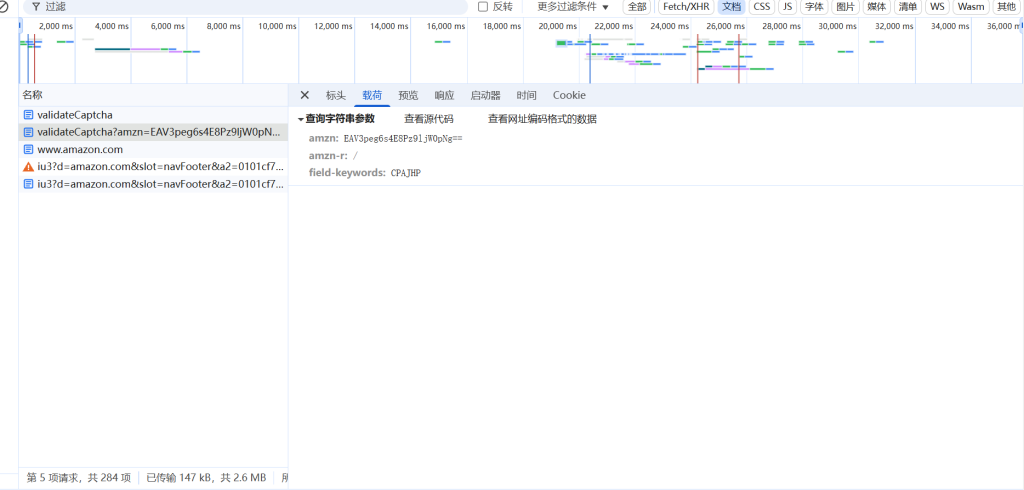

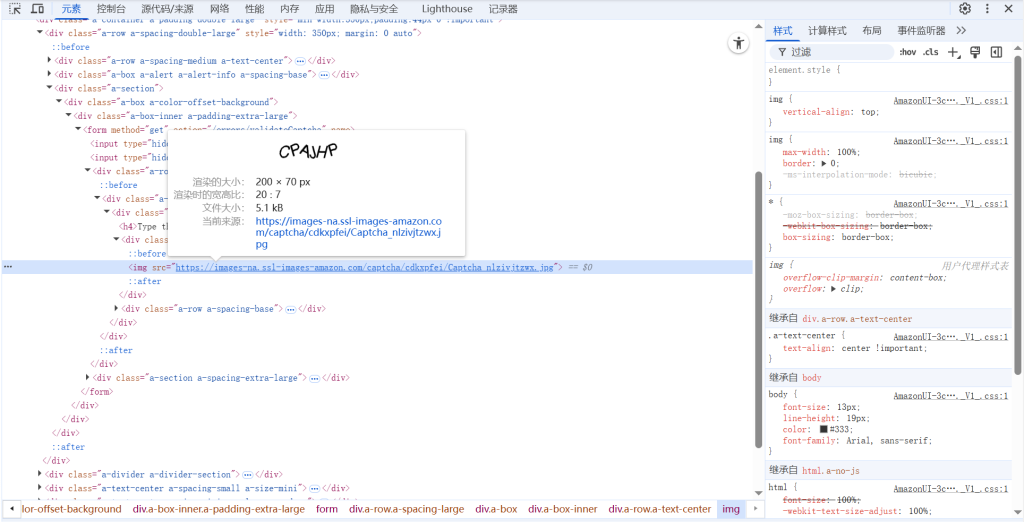

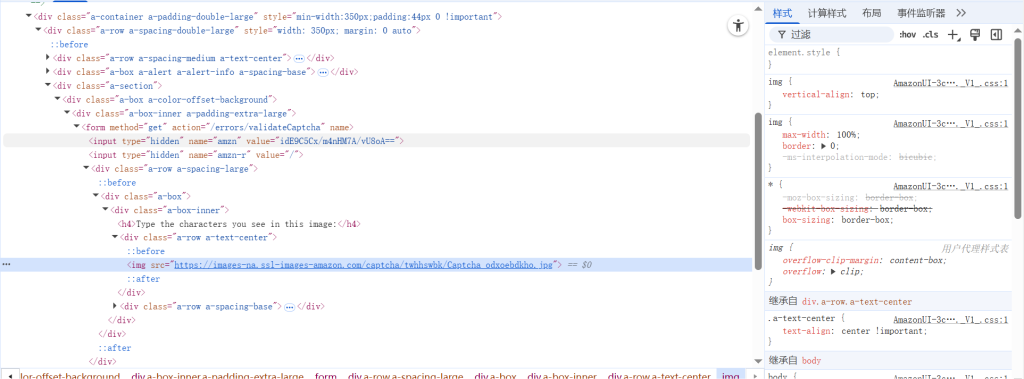

验证码图片在html页面里,直接xpath提取

在验证码上面有个密文,测试发现是amzn的值

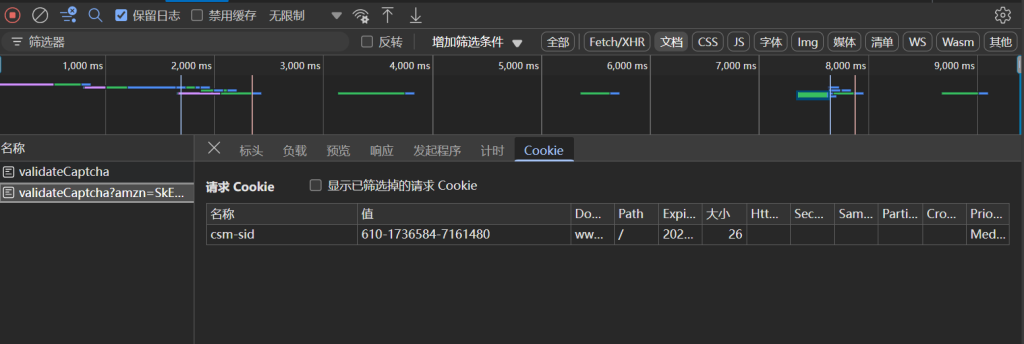

cookie需要携带csm-sid请求

所以需要携带html返回的amzn的值和cookie还有英文验证码请求

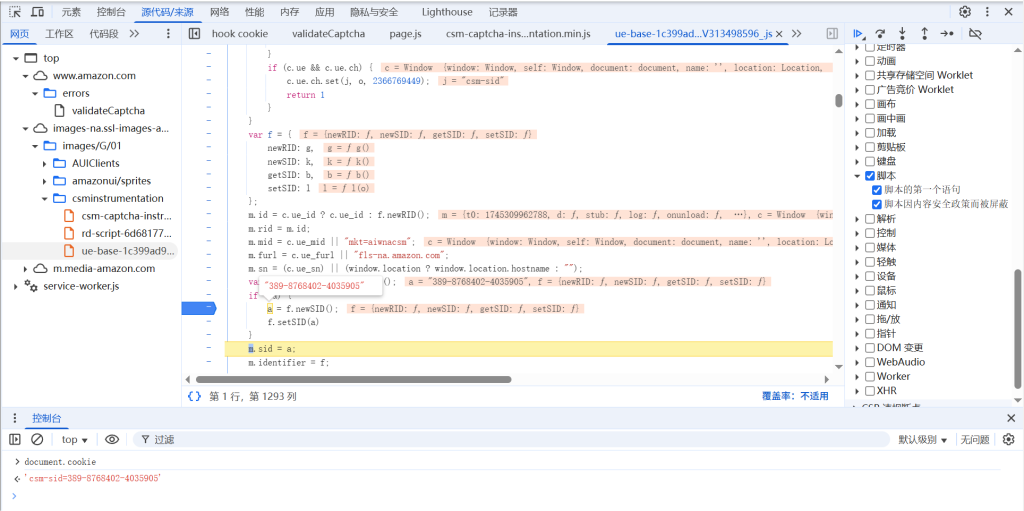

验证码实在是hook不到,通过脚本断点调试找到加密位置。接下来可以采用全扣补环境的方法生成csm-sid,也可以尝试扣代码的方式。

id、rid、mid、furl、sn均在html里面返回(目前好像不需要传这几个值)